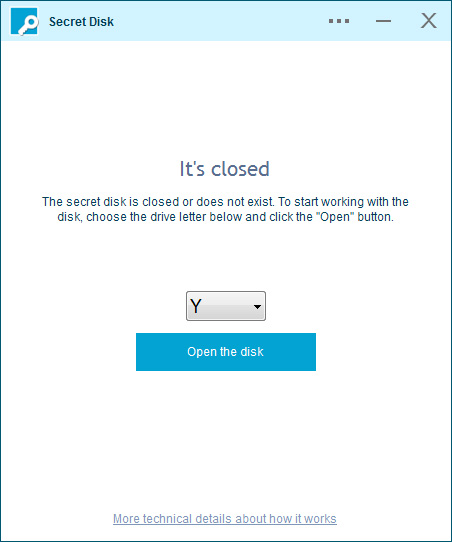

Nasza aplikacja tworzy na Twoim komputerze specjalny dysk, który można całkowicie ukryć. Nie musisz ponownie formatować istniejących dysków ani wprowadzać żadnych zmian w bieżącej konfiguracji. Tajny dysk pojawi się i zniknie jednym kliknięciem.

Nasza aplikacja tworzy na Twoim komputerze specjalny dysk, który można całkowicie ukryć. Nie musisz ponownie formatować istniejących dysków ani wprowadzać żadnych zmian w bieżącej konfiguracji. Tajny dysk pojawi się i zniknie jednym kliknięciem.

|

Nasze aplikacje

|

|

|

|

2008 - 2025 © Clean Space LTD.

444 Alaska Avenue Suite #AXK154 Torrance, CA 90503 USA |

Pomocne informacje

• Zapomniałeś klucza aktywacyjnego?• Polityka prywatności, plików cookie i zwrotów • Umowa licencyjna na oprogramowanie • Mapa witryny dla robotów indeksujących |